Não, não vou falar do Windows, nem da Microsoft lqtm 🙂

São mesmo feridas abertas e bem nojentas, ideias para o carnaval, ou para o cada vez mais adoptado por cá Halloween. Eis como obter um bom efeito:

Não, não vou falar do Windows, nem da Microsoft lqtm 🙂

São mesmo feridas abertas e bem nojentas, ideias para o carnaval, ou para o cada vez mais adoptado por cá Halloween. Eis como obter um bom efeito:

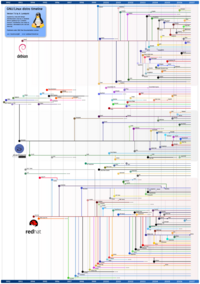

Não deve ser novidade para muitos a existência deste mapa, porém fica a referência interessante para a cronologia das várias distribuições GNU/Linux.

Relativamente a distribuições nacionais, está lá a Caixa Mágica, mas falta a Alinex, e talvez outras menos duradouras.

Como a ubiquidade informática nas nossas vidas as simplifica, para o bem e para o mal. 🙂

Um golpe bastante arriscado e apontado ao núcleo governamental grego. Até hoje não foram encontrados os responsáveis por este ataque.

O ataque tem várias coisas de típico: um MITM nalguns comutadores da rede GSM usufruindo de funções integradas do sistema para escutas que não estavam a ser usadas pelo operador, logo não existindo controlo de registos; processos escondidos; código de sistema ofuscado; acesso remoto escondido, ou seja um típico rootkit.

Além de alguns registos nem estarem a ser verificados, implementaram funções para desactivar vários registos relacionados com as escutas e acesso dos operadores a estas funções.

E será que foram apanhados porque alguém os descobriu a aceder, ou o código que lá colocaram… errr… nem por isso. Os atacantes meterem água com uma actualização do próprio código que despoletou erros no reencaminhamento de mensagens de texto (SMS), e a partir dai tudo se complicou. O sistema gerou um relatório automático de erro, os administradores de sistemas encarregues começaram a analisar o problema (o sistema em causa não só gera registos como cria imagens do código em execução e do estado de execução para facilitar a análise forense) e nessas imagens foi encontrado o código malicioso, juntamente com a lista vasta de números vigiados, do Primeiro Ministro, da mulher dele, do Ministro dos Negócios Estrangeiros, etc, etc.

E o tamanho do bicho? Cerca de 6500 linhas de código!

Depois como não se chegou a nenhuma conclusão do ataque, existem aquelas curiosidades em jeito de prefácio às mais variadas teorias da conspiração, como por exemplo o sistema usado (AXE da Ericsson) ter sido programado por contrato a uma empresa grega…

Também é estranho o operador (Vodafone) ter reinstalado as máquinas sem guardar backups, destruir os livros de registo de entradas e saídas e os registos dos erros que despoletaram a descoberta do ataque, passados 6 meses. Dai que seja impossível saber ao certo se a teoria de ter existido alguém infiltrado estaria certa…

Ao fim ao cabo a operadora deixou margem para os atacantes saberem que foram descobertos e terem tempo de limpar o seu rasto (desligar e destruir os telemóveis usados para as escutas, por exemplo), também meteram água ao destruir maior parte das provas, a que a polícia não fez muita questão de meter a mão. Afinal era importante não causar problemas de serviço na operadora… 😛

Não causa preocupação que estes sistemas sejam desenvolvidos em regime de outsourcing, que muitos administradores de sistemas sejam contratados a empresas de trabalho temporário, ou também em regime de outsourcing? Será que existe uma análise cuidada deste trabalho?

Calculo que acontecimentos como o que relata o artigo sejam um abrir de olhos para os responsáveis pela segurança de empresas como os operadores de comunicações, mas como não passou assim tanto tempo desde que alguém me disse ‘ah e tal, eles aqui ainda usam telnet!’… nunca se sabe…

Para quem seja fã dos temas escuros, ou procure uma imagem para colocar os painéis do GNOME com aspecto de fibra de carbono, eis uma imagem que pode servir:

Imagem para usar no painel (com 30 pixeis de altura):

Para quem quiser ter o fundo de ambiente de trabalho em carbono (fica mais rápido! 😀 ):

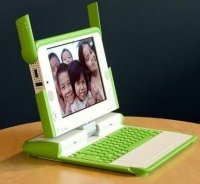

Parece que a o líder do projecto OLPC fez as pazes com a Intel.

Parece que a o líder do projecto OLPC fez as pazes com a Intel.

Isto poderá contribuir para o sucesso do projecto ‘One Laptop Per Child’ (Um Portátil Por Criança), e para a sua viabilidade no âmbito do seu objectivo primordial, que é fornecer ferramentas para ajudar ao avanço de países menos desenvolvidos. A forma encontrada pelos responsáveis de ambos os lados é a de desenvolver uma cooperação para que seja implementada uma solução baseada numa ou outra plataforma, com base nas necessidades de cada local. Parece-me uma ideia sensata, apesar de a plataforma da Intel não me parecer assente nos mesmos princípios com que foi iniciado o projecto OLPC.

Sendo o projecto OLPC um excelente exercício (e se tudo correr bem, uma solução) para a criação de um conceito novo de utilização do computador e proliferação de conhecimento, é sem dúvida importante que exista cooperação dos possíveis concorrentes ao produto final.

Sendo o projecto OLPC um excelente exercício (e se tudo correr bem, uma solução) para a criação de um conceito novo de utilização do computador e proliferação de conhecimento, é sem dúvida importante que exista cooperação dos possíveis concorrentes ao produto final.

O XO não é mais um portátil, mas barato, como o Classmate. Gira em torno desta questão (ser mais barato) um esforço tremendo para criar algo inovador e verdadeiramente revolucionário na área da informática.

Na minha opinião, o mais importante do projecto OLPC é a plataforma de software que está em desenvolvimento, todo o estudo feito para arranjar soluções para as dificuldades existentes no terreno. Se a Intel tivesse sido um apoiante desde o início do projecto será que o preço do XO tinha saltado para os $175? Será que não seria possível manter o valor de $100? E isto sem colocar de lado a possibilidade de a Intel fornecer equipamentos como o Classmate, mas pelo menos o objectivo principal era o software e o conteúdo, deixando-se de lado as guerras de quem tem o computador mais barato, não criando confusão aos responsáveis pela decisões de implementação em cada país. Afinal o Classmate corre sistemas operativos “normais”, mas será que isso é uma mais valia? Será que esses são a melhor forma de computação e aprendizagem? Que está à frente do desenvolvimento do software para o XO acha que não, e eu concordo com eles, apesar de ainda não ter tido a sorte de ver como funciona o XO. 🙂

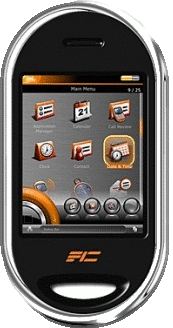

Está disponível para compra o FIC Neo1973, um telemóvel livre, baseado na plataforma OpenMoko.

Está disponível para compra o FIC Neo1973, um telemóvel livre, baseado na plataforma OpenMoko.

A versão actual é direccionada a programadores, a versão para utilizadores finais está planeada para Outubro.

Em termos de capacidades a versão actual tem:

– Ecrã de 2.8″ VGA (640×480), sensível ao toque e usável com uma caneta ou com os dedos

– Processador Samsung a 266MHz

– 64MB de memória flash

– USB 1.1 sem alimentação, mas com suporte para periféricos

– AGPS integrado

– GSM 2.5G quad band

– Bluetooth 2.0

– Suporte para cartões Micro SD

A versão que vai sair em Outubro adiciona:

– WiFi 802.11 b/g

– Novo chip Samsung 2442 SoC

– Chip gráfico SMedia 3362 com aceleração

– 2 sensores de movimento 3D

– 256MB de memória flash

– Bateria com maior capacidade: 1700mAh

– Processador a 400MHz

E isto por $450, ou seja, cerca de €330. Traz um cartão de 512Mb, um cartão micro SD de 2GB custa à volta de €25, se quisermos ter mais espaço. A duração da bateria não é algo certo (as medidas da versão actual são pouco animadoras no meu ponto de vista…), e não me parece que venha a ter câmara integrada para já.

Um sistema bastante capaz e completamente livre!

Eliminando qualquer consideração pelo argumento e o habitual excesso de imaginação face à informática (buzz words atiradas ao ar e conceitos que não encaixam com o que querem representar), quem não sentiu um arrepio na espinha ao ouvir o mítico som quando um deles se transformou? 😀

Tudo bem que se formos puristas o filme fica aquém da série, mas talvez os conteúdos digitais venham a servir para fazer outros filmes mais puristas, embora o normal seja ficar tudo ‘perdido’ nalgum data center… Seria possível fazer um filme mais purista que chamasse pessoas a vê-lo que não conheçam a série?

Apesar de tudo, dos lugares comuns, clichés todos e lamechices, eu achei o filme brutal! As transformações em movimento… as perseguições… 😀 Já ouvi outras pessoas com a mesma sensação que tive, a acção do filme cria bastante tensão, no meu caso talvez tenha algum peso emocional, alguma coisa deve ficar das horas que se passa a ver desenhos animados… 😛

Relacionado mas ligeiramente aparte do filme, alguém consegue abstrair-se da treta que inventam sobre computadores nos filmes?

Para mim costuma ser um turn-off total, não me consigo abstrair. No caso dos Transformers, o resto do filme compensou perfeitamente esse problema. Por exemplo o CSI é uma treta total, mas já está tão mau em termos de argumento que já nada compensa os ‘problemas técnicos’… Acho piada ás aplicações de analise e identificação que surgem nos filmes para os mais variados conteúdos… análise de sinal e fingerprinting em tempo real, com comparação de inputs aleatórios… capacidade de acesso aos sistemas em qualquer parte do mundo, de qualquer parte do mundo… também achei piada a ninguém perceber que estavam a entrar no data center a bordo do Airforce One (lol) e terem sabido que um dos analistas copiou um ficheiro para um cartão SD… 😀

Atenção a quem possa ter recebido um e-mail simpático de actualização de dados bancários com o Banif, a CGD e o Millenium BCP (isto de apontar a vários bancos pode aumenta a hipótese de acertar num banco que a pessoa utilize) com o seguinte conteúdo:

Estimado(a) Cliente,

Com o intuito de melhor o servir, o Caixa Geral de Depositos, Millenium Bcp e Banif vem transmitir-lhe que está a proceder á verificação e actualização dos dados do cliente.

Com vista a este fim, somos a pedir-lhe que verifique e actualize os seus dados. Para sua maior comodidade poderá fazê-lo através do endereço abaixo mencionado.https://onlineacesso.pt/Cliente/loginStart.do

O cliente dispõe de 10 dias úteis para proceder á actualização de dados. Sendo que não o faça poderá ver o seu acesso restringido. O correcto preenchimento desta informação é fundamental para que as suas operações se façam sem prejuízo, para si.

Gratos pela sua preferência, apresentamos os nossos melhores cumprimentos.

**Por favor Não responda A Este Email Porque Você Não receberá Uma Resposta***

Todos os direitos reservados.

As marcas registadas e os tipos designados são da responsabilidade dos respectivos proprietários.

O e-mail vem em html e o link aponta para uma página do servidor com o ip 210.23.202.227, pertencente a uma empresa de artigos de desporto, com lojas a funcionar nas Filipinas, onde este servidor está. As páginas efectivas onde é introduzida a informação dos bancos está num servidor na Tailândia.

A intro da página tem este aspecto:

Depois é apresentada a ligação para cada banco:

Páginas onde é roubada a informação:

Calculo que não seja necessário dizer que convém não introduzir dados nestes sites… 😛